Среди способов сравнительно честного отъема денег у сетевого населения попадают весьма изощренные и хитрые экземпляры. Но попадаются и технологии вида «простота эффективнее воровства» — одно из писем моей сегодняшней почты сделано как раз по такому принципу.

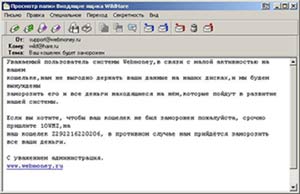

Текст письма достоин дословного цитирования:

«Уважаемый пользователь системы Webmoney, в связи с малой активностью на вашем кошельке, нам не выгодно держать ваши данные на наших дисках, и мы будем вынуждены заморозить его и все деньги находящиеся на нем, которые пойдут в развитие нашей системы.

Если вы хотите, чтобы ваш кошелек не был заморожен пожалуйста, срочно пришлите 10WMZ, на наш кошелек Z292216220206, в противном случае нам придется заморозить все ваши деньги.

С уважением администрация.»

На что рассчитывает безымянный (никаких данных в WM-профайле не содержится, не говоря уже об аттестате) обладатель кошелька Z292216220206, обращаясь к белому свету с просьбой выслать немного денег на бедность? Рассчитывает он, без сомнения, на статистическую погрешность. Среди тысячи пользователей WebMoney обязательно найдется один, не умеющий думать головой, читать terms and conditions и делать выводы из прочитанного. Если разослать письмо сотне тысяч WM-пользователей, статистическая погрешность из расчета десять долларов на душу составит, согласно правил старой доброй арифметики младших классов, одну тысячу долларов. За вычетом стоимости спамерской рассылки и накладных расходов — на пиво, во всяком случае, хватит.

Как распознать подделку и как отличить фейк от подлинного провайдерского уведомления? Очень просто. Во-первых, нужно знать повадки своих провайдеров. Любознательный пользователь Сети знает: любые уведомления от WM-саппорта приходят по внутренней WM-почте и никогда — по E-Mail. Корпорация Microsoft никогда не рассылает по E-Mail бинарные файлы — патчи, заплаты и апдейты можно получить только с их сайта, но никак не из мыльницы. Ни один провайдер доступа ни при каких обстоятельствах не запрашивает по E-Mail логин и пароль пользователя — только по телефону и только в случае проблем с доступом. Ну и так далее. Малое священное писание сетевой безопасности.

Во-вторых, нужно читать лицензионные соглашения и соглашения о предоставлении услуг. Это очень муторное занятие, но зато вы будете знать, каких телодвижений можно ожидать от провайдера услуги, а какие гарантированно окажутся проделкой мошенника.

Вот так и выглядит "бюджетный взлом WM-аккаунта". Было бы смешно, если бы не было настолько по-идиотски..

Ну и в-третьих, оно же в-главных: если письмо вызывает хотя бы малейшие сомнения, прежде всего нужно проследить, откуда именно оно было послано. Поле From не может служить источником информации: в этом поле может быть написано все, что угодно отправителю письма. Хоть support@webmoney.ru, хоть bill_gates@microsoft.com, хоть god@heaven.org — и это касается не только From, но и вообще любых заголовков, формируемых на стороне отправителя. Поэтому нужно смотреть не на адреса, а на путь следования письма по Сети.

Отквоченное в начале выпуска письмо пришло ко мне вот такой дорогой:

Received: from pD9E02E1C.dip.t-dialin.net (pD9E02E1C.dip.t-dialin.net [217.224.46.28])

Дальше уже дело техники. Берем в руки службу WHOIS (а лучше всего для этих целей подойдетSmartWHOIS и просим рассказать нам об адресе 217.224.46.28, ну а потом задаем себе несложную загадку: а с какого это перепуга администрация WebMoney рассылает письма с хоста, принадлежащего Deutsche Telecom AG?

Добраться до служебных заголовков письма очень просто. Если у вас (как и у меня, любимого) The Bat! — просто откройте письмо и нажмите F9. Если у вас MS Outlook Express — File, Properties, Details, Message Source. И в полученной абракадабре ищите по ключевому слову «Received».

Вот, собственно, и вся профилактика. Немного серого вещества в голове и простые технические средства — лучшая защита от малобюджетных («мы хотели бы взломать вашу систему и украсть ваши деньги, но поскольку наши руки растут из <вырезано цензурой>, прикиньтесь, пожалуйста, дураком, и выдайте нам N условных единиц») «хаков» и «взломов».